به طور خلاصه برای نظارت بر امنیت شبکه میتوان از ابزارهای نظارتی مثل فایروالها، سیستمهای شناسایی تهدیدات (IDS) و سیستمهای جلوگیری از نفوذ (IPS) استفاده کرد.همچنین میتوان از نرمافزارهای مانیتورینگ شبکه و بررسی لاگ ها (SIEM) و نرمافزارهای تحلیل و ارزیابی رفتار کاربران در شبکه (NBA) نیز استفاده کرد. در ضمن، استفاده از الگوریتمهای هوشمند نظارتی (مانند الگوریتمهای ماشین لرنینگ) نیز میتواند به بهبود روند نظارت و بهبود امنیت شبکه کمک کند.همچنین میتوان از نرمافزارهای مانیتورینگ شبکه و بررسی لاگ ها (SIEM) و نرمافزارهای تحلیل و ارزیابی رفتار کاربران در شبکه (NBA) نیز استفاده کرد. در ضمن، استفاده از الگوریتمهای هوشمند نظارتی (مانند الگوریتمهای ماشین لرنینگ) نیز میتواند به بهبود روند نظارت و بهبود امنیت شبکه کمک کند.

در زمینه مانیتورینگ امنیت شبکه، ابزارهای مختلفی طراحی شده اند که برای پایش و کنترل امنیت شبکه می توان از آنها کمک گرفت. ابزارهایی مانند:

1.سیستمهای تشخیص نفوذ (IDS): این سیستمها ترافیک ورودی و خروجی شبکه را مانیتور کرده و به دنبال نشانهای از وجود حملات و نفوذ میگردند.

2.سیستمهای جلوگیری از نفوذ (IPS): این سیستمها به عنوان یک لایه دفاعی اضافی در برابر حملات عمل میکنند و در

صورت شناسایی هرگونه تهدید، به صورت خودکار در برابر آنها ایستادگی می کنند.

3.سیستمهای مانیتورینگ وضعیت سرور: این سیستمها وضعیت سرورها را به طور مداوم رصد میکنند تا هرگونه

نقص و مشکلی در سرورها به سرعت شناسایی و رفع شود.

4.سیستمهای پیشبینی تهدید: این سیستمها با استفاده از الگوریتمهای هوشمند، تلاش میکنند تا به طور پیشگیرانه

هرگونه تهدیدی را پیشبینی کنند.

5.نرمافزارهای مانیتورینگ ترافیک شبکه: این نرمافزارها ترافیک شبکه را مانیتور میکنند و در صورت

شناسایی ترافیک نامناسب، به ادمین هشدار میدهند.

6.سیستمهای مانیتورینگ لاگها: این سیستمها به شما در رصد کردن لاگهای شبکه کمک میکنند و در

صورت شناسایی هرگونه الگوی غیرعادی، به شما هشدار میدهند.

7.سیستمهای مانیتورینگ امنیت پایگاه داده: این سیستمها به دنبال هرگونه نشانهای از نفوذ بر دیتابیس بوده و

آنها را به شما نمایش خواهند داد.برخی از این ابزارهای مانیتورینگ شبکه عبارتند از:

- PRTG Network Monitor

- Nagios

- Zabbix

- SolarWinds Network Performance Monitor

- ManageEngine OpManager

- Paessler PRTG Network Monitor

- WhatsUp Gold

- Spiceworks Network Monitor

- Icinga

- Datadog Network Performance Monitoring

هر کدام از این ابزارهای مانیتورینگ، دارای ویژگیهای خاص خود هستند که با توجه به نیازتان، میتوانید از ترکیبی از آنها استفاده کنید.

رصد رفتارهای مشکوک کاربران در شبکه (کنترل امنیت شبکه)

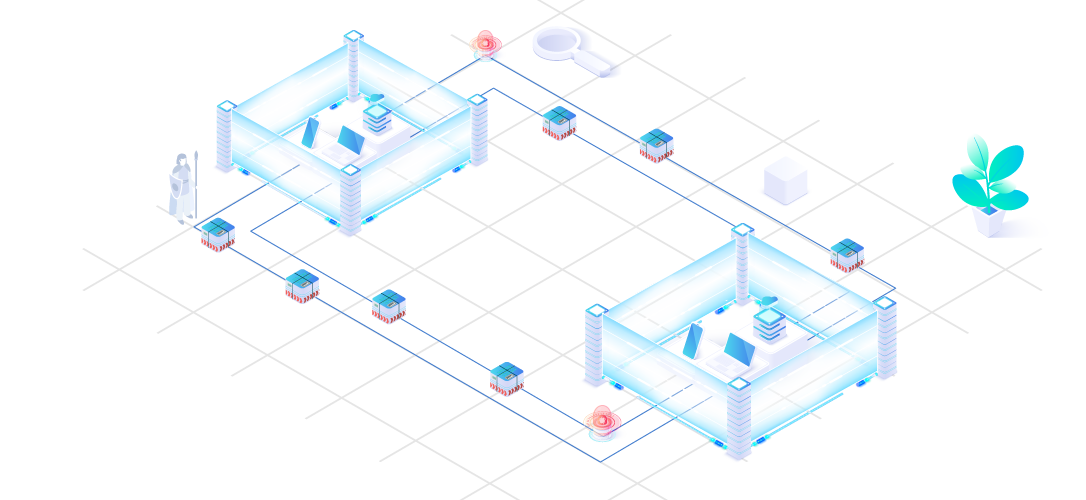

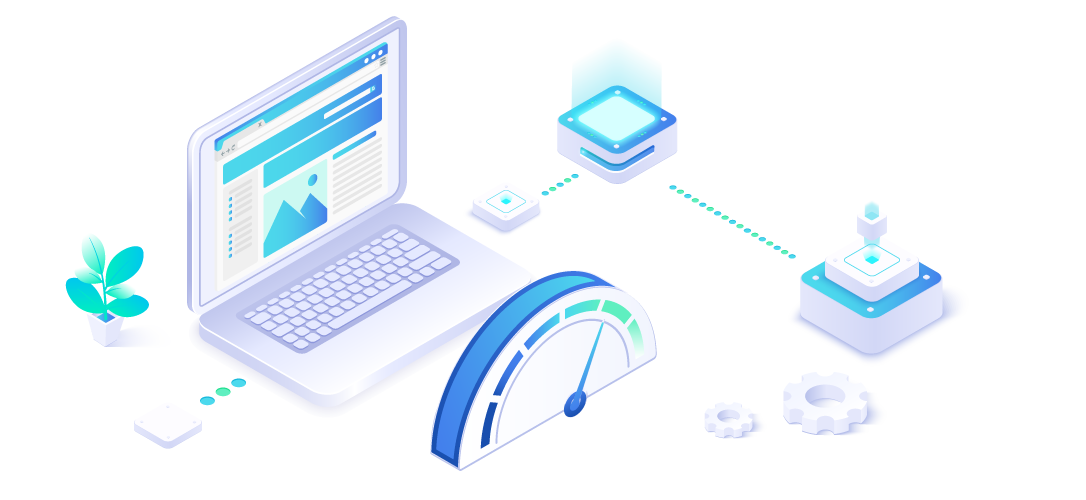

شناسایی فعالیتهای مشکوک کاربران در شبکه میتواند با استفاده از روشها و ابزارهای مختلفی صورت گیرد.بهترین روش برای کشف فعالیت های مشکوک کاربران در شبکه، استفاده از ابزارهای مانیتورینگ و مدیریت شبکه است. این ابزارها به صورت دائمی فعال بوده و تمامی داده های رد و بدل شده در شبکه را به صورت لحظه ای تحلیل می کنند.با استفاده از این ابزارها، ادمین های شبکه قادر خواهند بود تا فعالیت های مشکوک کاربران از جمله دسترسی به فایل های ممنوعه یا پورت های غیرمجاز را کشف و جلوگیری کنند.این ابزارهای معمولاً نمودارهایی درباره ترافیک ورودی و خروجی شبکه و نقاط آسیب پذیر آن نمایش می دهند. به این ترتیب می توانید پیک های ترافیکی را رصد کرده و لاگ ها را برای آن لحظات مشاهده کنید.

نرم افزارهای مانیتورینگ شبکه

برخی از نرمافزارهای معروف در این زمینه عبارتند از:

- Wireshark

- SolarWinds Security Event Manager

- Nagios

- Zabbix

- Cacti

- PRTG Network Monitor

- Snort

- Suricata

- Osquery

- Security Onion

با استفاده از این نرمافزارها، میتوانید به راحتی فعالیتهای کاربران را در شبکه مانیتور کنید.

تهدیدات احتمالی بر شبکه

حال که با ابزارهای رصد رفتار کاربران و لاگ ها آشنا شدیم، بد نیست نگاهی به تهدیدات احتمالی بر این زیرساخت نیز بیاندازیم:

- کد مخرب: منظور نرمافزارهایی است که قصد دارند در کامپیوتر یا شبکه کد مخربی اجرا کنند و به اطلاعات مورد نظر در شبکه دسترسی پیدا کنند.

- حملات DDoS: حملاتی که با هدف ایجاد اختلال و یا نفوذ به سیستمهای دیگر انجام میشود، به طوری که میلیونها درخواست در لحظه به یک شبکه ارسال شده و باعث پر شدن ظرفیت منابع شبکه میشوند.

- کلاهبرداری الکترونیکی: در چنین حالتی کلاهبرداران به صورت آنلاین، به کاربران شبکه پیامهایی ارسال کرده و از آنها اطلاعات مالی و شخصی خود طلب می کنند، تا بتوانند در آینده از آنها سوء استفاده کنند.

- نفوذ به شبکه: نفوذ به شبکه در حالتی رخ میدهد که فردی به راحتی و بدون محدودیت وارد شبکه شده و تلاش میکند تا به اطلاعاتی که در آن قرار دارد، دسترسی پیدا کند.

- حملات پورت اسکن: تلاش برای اسکن پورتهای یک سرور و یافتن نقاط ضعفی که میتوان از طریق آنها در سیستم مشکلاتی ایجاد کرد.

- جعل شناسه شبکه

- Spoofing

- و بسیاری دیگر

برای مقابله با این تهدیدات، می توان از راهکارهایی مانند رمزنگاری، دیوارههای آتش یا فایروال، نرمافزارهای ضد ویروس، سیاست های امنیتی، بروزرسانیهای سیستم و آنالیز و بررسی لاگها استفاده کرد.

راهکارهای جلوگیری از تهدیدات احتمالی بر شبکه

چند راهکار برای پیشگیری از این تهدیدات شامل:

- استفاده از فایروال: استفاده از فایروال های شبکه می تواند به شما کمک کند تا ترافیک شبکه را بهتر کنترل کرده و از نفوذ مهاجمین جلوگیری کنید.

- استفاده از رمزنگاری یا Cryptography: استفاده از رمزنگاری در شبکه ها و داده ها به شما کمک می کند تا از دسترسی غیرمجاز به اطلاعات جلوگیری کنید.

- بروزرسانی مداوم: بروزرسانی مستمر سیستم های شبکه و نرم افزارهای مورد استفاده می تواند به شما کمک کند تا از آسیب پذیری های احتمالی پیشگیری کنید.

- استفاده از نرم افزارهای آنتی ویروس و ضد جاسوسی: استفاده از نرم افزارهای آنتی ویروس و ضد جاسوسی می تواند به شما کمک کند تا از حملات اینترنتی احتمالی جلوگیری کنید.

- برنامه ریزی مناسب و پیاده سازی اقدامات امنیتی: راه حل های ارائه شده در این مطلب به زمان و شاید صرف هزینه نیاز داشته باشد؛ پس بهتر است از امروز به آنها فکر کنید.

- شناسایی هرگونه ناهنجاری یا تغییرات مشکوک.

- ایجاد Access points: تعیین سطح دسترسی هر کاربر به منابع شبکه و تنظیم سیاست های امنیتی مربوط به آن.

- رمزنگاری اطلاعات: رمزنگاری اطلاعات حساس و محرمانه توسط الگوریتم های پیچیده جهت جلوگیری از دسترسی غیرمجاز.

- آموزش های امنیتی به کارکنان شبکه: آموزش کاربران شبکه به منظور پیشگیری از خطرات امنیتی مرتبط با آن مانند ارسال فایل های مشکوک، باز کردن ضمیمه ایمیل های ناشناخته، وارد کردن کد های مخرب و غیره.

تأثیر فایروال ها در برقراری امنیت شبکه

فایروالها به عنوان یک ابزار امنیتی، میتوانند در جلوگیری از ورود تهدیدات به شبکه کمک کنند. با استفاده از فایروالها، میتوان دسترسی کاربران به منابع مختلف شبکه را کنترل کرد.همچنین، فایروالها میتوانند به طور خودکار بسترهای ضعیف امنیتی را شناسایی کرده و از طریق بستن آنها، از سیستم محافظت کنند. به طور کلی، فایروالها میتوانند به عنوان یک ابزار امنیتی بسیار موثر برای جلوگیری از تهدیدات شبکه مورد استفاده قرار گیرند.در کل، فایروال یک نرمافزار یا سختافزار است که امنیت شبکه را تحت کنترل و نظارت خود در می آورد. هدف اصلی فایروال ممانعت از ورود دسترسیهای غیرمجاز به شبکه است.به همین منظور فایروال دارای دستورالعملهایی است که بر اساس آنها ترافیک شبکه ارزیابی شده و در صورت لزوم مسدود میشود. فایروال میتواند بر اساس قوانین و تنظیمات امنیتی تعریف شده توسط ادمین از پورتهای شبکه حفاظت و ترافیک شبکه را کنترل کند.به طور کلی، فایروال یک لایه امنیتی بین شبکه و اینترنت است و سیاستهای امنیتی را برای ترافیک ورودی و خروجی اعمال میکند.

مقایسه فناوری های امنیتی شبکه

در حوزه فناوریهای امنیتی شبکه، چندین فناوری و روش مختلف وجود دارد که برای مقایسه آنها باید به ابعاد مختلفی مانند سرعت و کارایی، هزینه، قابلیت تنظیم و مدیریت، امنیت، سطح پوشش و دامنهی کاربردی آنها نگاه کرد. به عنوان مثال:

- فایروال: یکی از اولین و محبوبترین روشهای امنیتی شبکه، استفاده از فایروال است که اجازهی ترافیک شبکه را بر اساس قوانین و محدودیتهایی که برای آن تعریف شدهاند، صادر میکند.

این فناوری قابلیت تنظیم و مدیریت سادهتری نسبت به روشهای دیگر دارد ولی ممکن است به دلیل محدودیتهایش نتواند برای برخی سازمانها کافی باشد.

- ۲IPS/IDS: سیستمهای تشخیص نفوذ (IDS) و پیشگیری از نفوذ (IPS) نیز از فناوریهای امنیتی شبکه بسیار مهم هستند. این سیستمها با استفاده از تحلیل ترافیک شبکه، سعی میکنند

به دنبال الگوهایی برای نفوذ به شبکه و دسترسی غیرمجاز به دادههای حساس بوده و آنها را دفع کنند.

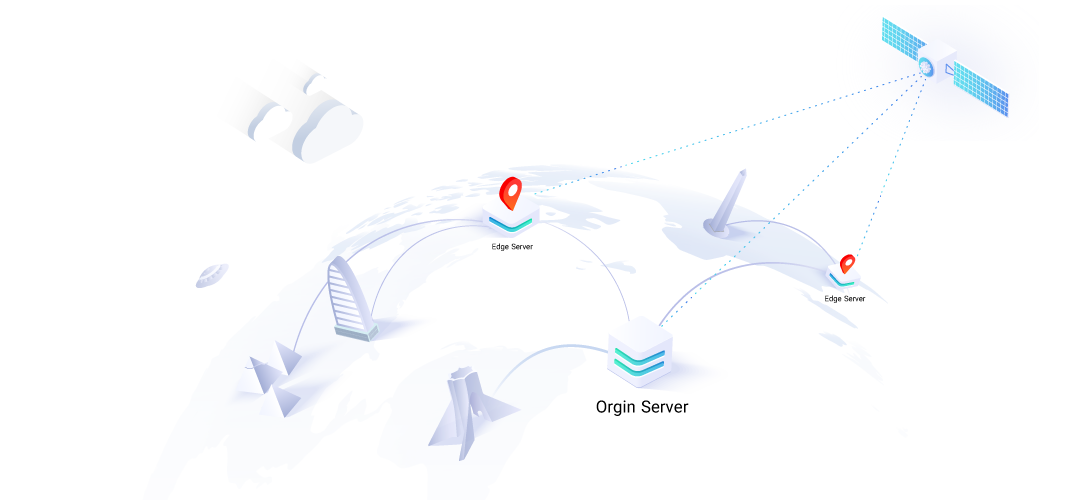

- VPN: شبکهی خصوصی مجازی (VPN) به شما اجازه میدهد که به شبکهی اصلی خود به صورت امن از راه دور وصل شوید. این فناوری با استفاده از پروتکلهای رمزنگاری

اطلاعات، به شما اجازه میدهد تا دسترسی ها به اطلاعات را بهتر مدیریت کنید.

به طور کلی، فناوریهای مختلف امنیت شبکه میتوانند برای محافظت از اطلاعات در یک شبکه استفاده شوند. به عنوان مثال، فناوری های فایروال، آنتی ویروس، مانیتورینگ سیستم

شناسایی نفوذ، رمزنگاری، tunneling، تحلیل ترافیک شبکه و سایر فناوریهای مشابه.هر فناوری دارای قابلیتها و محدودیتهای خاص خود است. برای مثال، فایروالها میتوانند

ترافیک ورودی و خروجی را کنترل کنند، اما نمیتوانند به تنهایی حملات نفوذی را بهطور کامل پیشگیری کنند.به همین ترتیب، رمزنگاری نیز برای شبکه های مختلف بسیار کارآمد است

اما برای محافظت از یک شبکه راهکار چندان مناسبی نیست، چراکه در برابر حملات دیگری مانند حملات منع سرویس، پورتهای آسیب پذیر و... موثر نیست.

بهترین راهکار برای امنیت شبکه استفاده از چندین فناوری به صورت ترکیبی است. به این ترتیب، مزایا و محدودیتهای هر فناوری با

هم ترکیب شده و به یکدیگر کمک میکنند تا امنیت شبکه را به بهترین شکل تضمین کنند.

شبکه های امن

شبکه ای امن شناخته میشود که دارای سطوح امنیتی مناسبی برای حفاظت از دادهها، دستگاهها و کاربران موجود در آن باشد. با توجه به استانداردها و

رویکردهای امنیتی، یک شبکه امن باید دارای ویژگی های زیر باشد:

- برخورداری از سیاستها و فرآیندهای امنیتی مناسب و قابل اجرا

- برخورداری از رویکردهای امنیتی مناسب برای احراز هویت و دسترسی

- برخورداری از سیاست های امنیتی مناسب برای محافظت از دادههای مهم

- برخورداری از دسترسی کنترل شده و محدود شده به دادهها

- برخورداری از سیاست های مناسب برای پیشگیری و مدیریت حملات سایبری

- نظارت و مانیتورینگ فعال بر روی شبکه

- به روز رسانی منظم برای رفع آسیبپذیریهای شناخته شده

- برخورداری از برنامههای امنیتی مناسب برای ایجاد بکاپ و بازیابی اطلاعات

- رویکردهای مناسب در مقابل تهدیدات فیزیکی به زیرساخت

نمونه سیاست های امنیت شبکه

در بخش راهکارهای جلوگیری از حملات احتمالی به شبکه، روشهای متداول برای دفع این مشکلات را معرفی کردیم که در بین آنها نمونه هایی از سیاست های امنیتی نیز مطرح شد؛ اما از نگاه جزئی تر بگذارید سیاست

رمزنگاری را بیشتر مورد بررسی قرار دهیم:

- سیاست رمزگذاری: تمام دادههای حساس و مهم باید با استفاده از رمزگذاری قوی محافظت شوند تا از دسترسی غیرمجاز به آنها جلوگیری شود.

- سیاست رمزنگاری پیام: در صورت استفاده از پیامهای الکترونیکی، باید از رمزنگاری پیامها استفاده شود تا از اطلاعات حساس در حین انتقال محافظت شود.

الگوریتم های رمزنگاری مانند AES، RSA، SHA و MD5 برای محافظت از اطلاعات مورد استفاده قرار می گیرند. در حال حاضر، الگوریتم های رمزنگاری AES با اندازه 256 بیتی به طور گسترده ای در سیستم های امنیتی مورد استفاده قرار می گیرند.این الگوریتم ها از روش هایی نظیر Symmetric Encryption برای حفظ امنیت داده ها استفاده می کنند و برای تضمین صحت و اعتبار داده ها، از تابع های هش مانند SHA و MD5 نیز کمک گرفته می شود.از جمله کاربردهای رمزنگاری در سیاست های امنیت شبکه، می توان به رمزنگاری اتصالات امن VPN، رمزنگاری فایل ها و اطلاعات محرمانه و همچنین رمزنگاری اطلاعات هویتی و اعتباری نیز اشاره کرد.رمزگذاری متقارن یا "Symmetric Encryption" یک روش رمزگذاری داده است که در آن یک کلید مشترک بین فرستنده و گیرنده استفاده میشود تا دادهها رمزگذاری و رمزگشایی شوند.در این روش، دادهها با استفاده از یک الگوریتم رمزگذاری و با استفاده از یک کلید مشترک تبدیل به یک رشته رمزنگاری شده میشوند و سپس برای فرستادن از طریق شبکه ارسال میشوند. در طرف مقابل، گیرنده از همان کلید مشترک برای رمزگشایی دادهها استفاده میکند.

به طور خلاصه:

معمولاً رمزنگاری AES و RSA برای پیادهسازی سیاست امنیتی در شبکههای کامپیوتری استفاده میشوند. رمزنگاری AES برای رمزنگاری دادهها و RSA برای تبادل کلید و امضای دیجیتال استفاده میشود. همچنین پروتکل TLS/SSL برای رمزنگاری ارتباطات در شبکههای اینترنتی مورد استفاده قرار میگیرد.

راهکار میزبان کلود

به کمک ماژول امنیتی فایروال میزبان کلود می توانید در برابر تمام حملات و تهدیدات احتمالی وارده به شبکه دفاع کنید. در این ابزار می تواند قوانین مورد نظر خود را تعریف کرده و رفتارهای درون شبکه را نیز رصد و مانیتور کنید.

جمع بندی سئوسایت

بدون امنیت شبکه، اطلاعات حساس و مهم سازمان به خطر افتاده و باعث از دست دادن اعتماد مشتریان، ورود خسارات مالی و سازمانی جبران ناپذیری خواهد شد. همچنین در صورت بروز خسارت در شبکه، جبران و بازگرداندن آن به حالت اولیه بسیار هزینه بر و دشوار است.بنابراین، امنیت شبکه یکی از اصولیترین و مهمترین نیازهای هر سازمان است. در این مطلب به مفاهیم کلی امنیت شبکه، تهدیدات شبکه و راهحلهای دفاعی آن پرداختیم. همچنین به بررسی فناوریهای مختلف امنیت شبکه از جمله فایروال، آنتی ویروس، شبکه خصوصی مجازی (VPN) و... نیز اشاره کردیم. از اینجا به بعد میتوانید با استفاده از این اطلاعات، شبکه خود را در برابر تهدیدات امنیتی محافظت کنید.

ارائه دهنده خدمات زیرساخت یکپارچه ابری