مطمئناً بسیاری از ما بارها در مورد حملات DDoS شنیده ایم، و امیدوارم که تا بحال هیچ گونه از این حملات را تجربه نکرده باشید. عبارت DDoS مخفف Distributed Denial of Service یا منع سرویس توزیع شده است. در واقع با رشد چشم گیر صنعت IT و ورود به سطوحی جدید، هکرها روز به روز از حملات پیشرفته و هوشمندتری استفاده می کنند تا کنترل اطلاعات سری و حساس یک سازمان را بدست گیرند؛ اینگونه حملات در سالیان اخیر بسیار رواج یافته اند.

کمی قبل تر، حملات DoS توسط هکرهای نوپا برای تفریح انجام می شد که البته دفع این گونه حملات کار چندان دشواری نبود. اما با رشد پیچیدگی و هوشمندی در این حملات، این حملات بشدت جدی تر شده و تمامی جمعیت جهان را در خطر قرار می دهد.

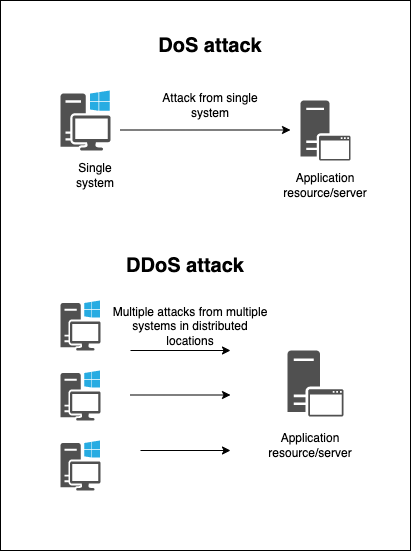

اما حملات DoS و DDoS دقیقاً چه هستند؟

حمله DDoS چیست؟

یک حمله منع سرویس توزیع شده، DDoS، یک حمله سایبری است که در آن یک حجم وسیع از ترافیک به سمت کامپیوترها ، سرورها، یا شبکه ای از آنها ارسال می شود تا از دسترسی کاربران عادی به آنها جلوگیری به عمل آید. می توانید این پروسه را شبیه به یک ترافیک جاده ای اما در اینترنت تشبیه کنید.

بات نت ها ( Botnets )

یک بات نت برای پیشبرد یک حمله DDoS مورد استفاده قرار می گیرد؛ بات نت شبکه ای عظیم از کامپیوترهایی است که تحت شعاع بد افزارها قرار گرفته اند؛ برای مثال ممکن است مهاجم ابتدا یک بد افزار تولید کرده و با روش های گوناگون مثل ارسال ایمیل های ناشناس و غیره به کامپیوترهای قربانی دسترسی پیدا کند؛

سپس از تمامی این کامپیوتر ها برای حمله به یک سرور یا شبکه دیگر استفاده می کند؛پس بات نت ها دارای اندازه های گوناگون بوده و گاهاً میلیون ها کامپیوتر آلوده را شامل می شوند.

به طور دقیق تر، یک هکر می تواند این کامپیوترها را برای یک اقدام خاص مثل بازدید مستمر از یک وب سایت مشخص مامور کند. در نتیجه، ظرفیت سرور سایت مورد نظر پر شده و وب سایت برای کاربران معمولی غیر قابل مشاهده خواهد شد.

بات نت ها می توانند کل زیرساخت های IT را فلج کنند؛ برخی از اوقات از آنها برای ارسال ایمیل های اسپمی گسترده نیز استفاده می شود.

به همین دلیل ایمن سازی کامپیوترهای شخصی نیز اهمیت بسیاری پیدا می کنند، پس سعی کنید از نرم افزارهای امنیتی بروز شده استفاده کنید. چراکه ممکن است بی آنکه بدانید به عضوی از یک حمله DDoS تبدیل شود.

حمله DoS چیست؟

یک حمله DoS به منظور از کار انداختن یک شبکه یا دستگاه ساخته می شود تا از دسترسی کاربران به آن جلوگیری کند. گاهاً از حمله DoS و از طریق ارسال ترافیک سنگین با درخواست هایی مکرر برای اشباع یک سرور نیز استفاده می شود.

تفاوت DoS و DDoS در چیست؟

تفاوت این دو در این است که در DoS مهاجم تنها از یک سیستم برای حمله استفاده می کند، اما در DDoS پس از دسترسی به شبکه گسترده ای از سیستم ها، به صورت توزیع شده حمله صورت می گیرد.

این حملات لزوماً به منظور سرقت اطلاعات یا دارایی ها انجام نمی شود؛ بلکه بیشتر اوقات قربانی را به دردسرهای راه اندازی مجدد، از کار افتادن سرویس دهی و صرف زمان و منابع زیاد می اندازد.

دو روش در حملات DoS مورد استفاده قرار می گیرند:

-

حملات Buffer overflow

این نوع حمله بافر یا میزان مصرف رم از حافظه میانی، مموری و CPU را به سقف رسانده و رفتار کند و آهسته وب اپلیکیشن را رقم می زند. نهایتاً سیستم را از کار انداخته و از دسترسی کاربران عادی و مشروع به سرویس جلوگیری می کند.

-

حملات Flood

در این حملات مهاجم حجم وسیعی از ترافیک را به سمت یک شبکه هدایت می کند، به حدی که شبکه حتی قادر به تست ترافیک مجاز یا غیر مجاز نبوده و در نهایت از کار می افتد. برای مثال، یک حمله ICMP را تصور کنید که سیستم فرمان های بی شماری از پینگ ICMP دریافت می کند؛

در این شرایط تمام منابع آن برای ارسال پاسخ به پینگ ها مصرف می شود.

جزئیات بیشتر در مورد DDoS

حال که با حملات DoS آشنا شدید، بگذارید به حملات DDoS بازگردیم. همانطور که گفته شد، این حملات از موقعیت های جغرافیایی مختلف به کمک چندین سیستم صورت می گیرند. این حملات نسبت به نوع DoS بسیار سریعتر بوده و مقابله با آنها نیز بسیار دشوار است، چراکه چندین سیستم دیگر در ارسال بسته ها درگیر بوده و شناسایی آنها را سخت تر می کند.

حملات DDoS نیز مانند حملات DoS عمل می کنند با این تفاوت که آنها از یک بات نت، که متشکل از چندین هزار تا چند میلیون کامپیوتر است، کمک می گیرند. این کامپیوترها به کامپیوترهای بَرده معروف اند، چراکه توسط یک مهاجم یا هکر و با یک فرمان کنترل می شوند.

این فرمان یا Command و سرور کنترل به رئیس یا هکر این اجازه را می دهد تا حملاتی را علیه قربانی سازماندهی کند. همانند حملات DoS، حملات DDoS نیز به چند دسته تقسیم می شوند.

-

حملات حجمی یا Volumetric

این یک نوع کلاسیک حملات DDoS است. حملات حجمی نوعی از حملاتی هستند که از طریق آنها منابع پهنای باند شبکه به طور کامل مصرف می شود. در نتیجه ی مصرف کامل پهنای باند، شبکه دیگر قادر به دریافت درخواست های کاربران مشروع نخواهد بود، که در نهایت آنها را از منابع وب سایت محروم می کند.

-

حملات پروتکل

حملات پروتکل با هدف به اتمام رساندن منابع زیرساختی شبکه مثل فایروال ها، توزیع کننده بار، و سرورهای کلاستر، به وجود آمده و ارتباطات پروتکل لایه های 3 و 4 را با درخواست های ارتباطی مخرب و بسته های شبکه ای بمباران می کنند.

-

حملات اپلیکیشن

حملات اپلیکیشن با شناسایی نقاط ضعف موجود در لایه اپلکیشن یا لایه 7، شکل گرفته و معمولاً شامل حملات دسترسی به دیتابیس، پروتکل های کاربری مثل FTP، SMTP و telnet می شوند.

طبق تحقیقات انجام شده، میانگین مدت زمانی که منابع وب سازمان یا کسب و کار شخصی شما درگیر و تحت تاثیر حملات DDoS قرار خواهند گرفت عبارت است از:

- 60% از حملات DDoS کمتر از یک روز کامل طول می کشند.

- 33% از حملات، تمام سرویس های قابل ارائه اپلیکیشن را از کار می اندازند و میزان Downtime را حداقل به یک ساعت می رسانند.

- و حدود 15% تقریباً یک ماه طول می کشند.

بگذارید حملات لایه 7 را کمی بیشتر بررسی کنیم...

لایه اپلیکیشن یا 7 لایه ای که کاربران را به تکنولوژی یا سرویس مورد نظر متصل می کند. با حمله به این لایه، بات نت در تلاش خواهد بود تا خود را جای کاربر طبیعی جا زند، که این کار متوقف سازی حمله را بسیار دشوار تر می کند. از پروتکل ها در لایه اپلیکیشن پیاده می شوند:

- HTTP: برای اتصال ترافیک اینترنتی عادی بین مرورگر و وب سرور استفاده می شود.

- SSL: برای برقراری ارتباطات رمزنگاری شده بین برای مثال کامپیوتر و وب سرور.

- FTP: برای انتقال فایل بین کامپیوتر و وب سرور، برای مثال دانلود و آپلود فایل ها

- IMAP/POP: برای دریافت ایمیل ها از مِیل سرور

- SMTP: برای ارسال ایمیل از مِیل سرور

هزینه های درگیر در حملات DDoS

آمار تحقیقات اخیر نشانگر این است که حملات DDoS برای کسب و کارهای کوچک حدود 52 هزار دلار هزینه خواهد داشت. این هزینه ممکن است برای سازمان ها تا 444 هزار دلار نیز صعود کند.

تمام این هزینه های پیش بینی شده به پیاده سازی راه حل های درمان فوری، کارایی و مشتریان از دست رفته و غیره مربوط می شود. با این حال، مهم ترین پیامد این رخداد، از دست دادن دسترسی به داده های حساس است، بخصوص آنهایی که به تأییدات دولتی نیاز دارند.

یکی دیگر از عواقب در کنار ایجاد هزینه های هنگفت، آسیب رسانی به شهرت برند است. زمانی که مشتریان شاهد این موضوع هستند شما برای دفاع از خود در برابر این حملات هیچ اقدامی انجام نداده اید، آن را به بیتوجهی و سهل انگاری شما نسبت می دهند.

علاوه بر این مشتریان برای امنیت شان به شما تکیه کرده و اطلاعات بانکی و هویتی خود را در اختیارتان قرار می دهند؛ پس به شدت مراقب عواقب پس از وقوع حمله باشید!

با دانش بر اینکه حملات DDoS چه هستند و چگونه یک سرویس را از کار می اندازند، حال زمان آن است که با روش های جلوگیری و دفاع در مقابل آنها آشنا شوید.

محافظت از سرویس در مقابل حملات DoS و DDoS

در سالیان اخیر اندازه و حجم حملات DDoS به طور مستمر افزایش یافته است. متاسفانه، داشتن پهنای باند اضافی، توانایی مدیریت منابع درگیر در حمله بات نت را نخواهد داشت؛ پس در صورت وقوع حمله تنها کاری که می توان کرد مشاهده تا زمان اتمام آن است؛ اما بهتر است پیش گیری به بهترین نحو صورت گیرد.

پس منطقی ترین راه برای جلوگیری از حمله و در اختیار گرفتن کنترل کامل عملیات شبکه، حذف منابع بات نت های مجرم است. ابتدا، هر دستگاه یا ماشین مهاجم درون شبکه شما باید با دیواری مستحکم مواجه شده و فوراً دفع گردد. دوم، شناسایی بات های مهاجم و اطلاع رسانی به اوپراتور شبکه در خصوص حمله، و ارسال درخواستی مبنی بر دفاع و خنثی سازی آدرس های IP سوء استفاده گر.

سایر اقدامات پیش گیرانه عبارتند از:

- مسدودسازی / دفع Spoofing : گول زدن یا spoofing به پدیده ای اشاره دارد که از یک مرجع ناشناس ارتباطی برقرار شده که در تلاش است تا خود را به عنوان یک مرجع قابل اعتماد و معتبر جلوه دهد. برای جلوگیری از ایجاد handshake با چنین ارتباطات جعلی، مطمئن شوید که ترافیک ورودی دارای یک آدرس مرجع معتبر باشد. برای جلوگیری از spoofing اتصالات dial-up از فیلترها استفاده کنید.

- پخش محدود : مهاجمین درخواست های مخرب را به سمت تمام دستگاه های درون شبکه ارسال می کنند؛ بنابراین توصیه اکید می شود که از فوروارد کردن پخش ( broadcast forwarding ) ممانعت به عمل آورید تا گستره ی حمله مهاجمین را تنگ تر کنید.

- پاسخ ضمنی امنیتی: با ارتقای پاسخ دهی ضمنی ( incident )، تیم امنیتی شما می تواند حملات DDoS را شناسایی و خنثی کند.

- از فایروال های اختصاصی استفاده کنید : مطمئن شوید که فایروال های شما تمام ترافیک ورودی و خروج پیرامون شبکه را محدود می کنند؛ علاوه بر این از یک رصدکننده شبکه استفاده کنید تا تمام ترافیک های ورودی و خروجی و منابع را مشاهده کرده و منطقه را از حملات DDoS امن کند.

- محافظت نقاط نهایی : مطمئن شوید که endpoint های شبکه شما طوری بهم متصل اند که مشکلات رایج را شناسایی و حل کنند. در کنار این، نصب و اجرای EDR ( Endpoint Detection and Response ) میتواند به شما در شناسایی و پاسخ دهی به تداخلات و سایر حملات کمک کند.

- خرید پهنای باند بیشتر : خرید پهنای باند اضافی می تواند به درگیر شدن در مقابل برخی از حملات DDoS کمک کند. البته چنین کاری به عنوان یک راهکار برای دفاع در مقابل اینگونه حملات شناخته نمی شود، اما می تواند به شما در کاهش شدت حمله کمک کند.

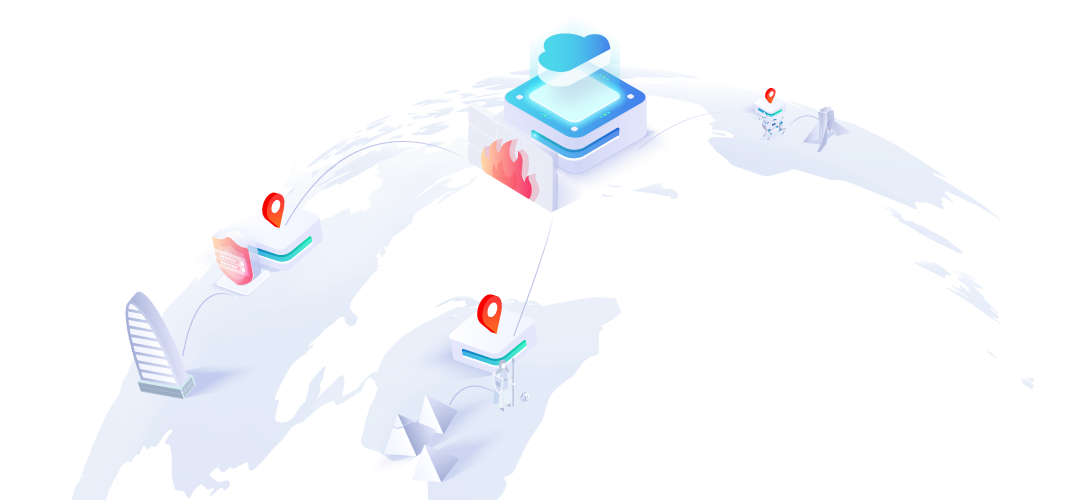

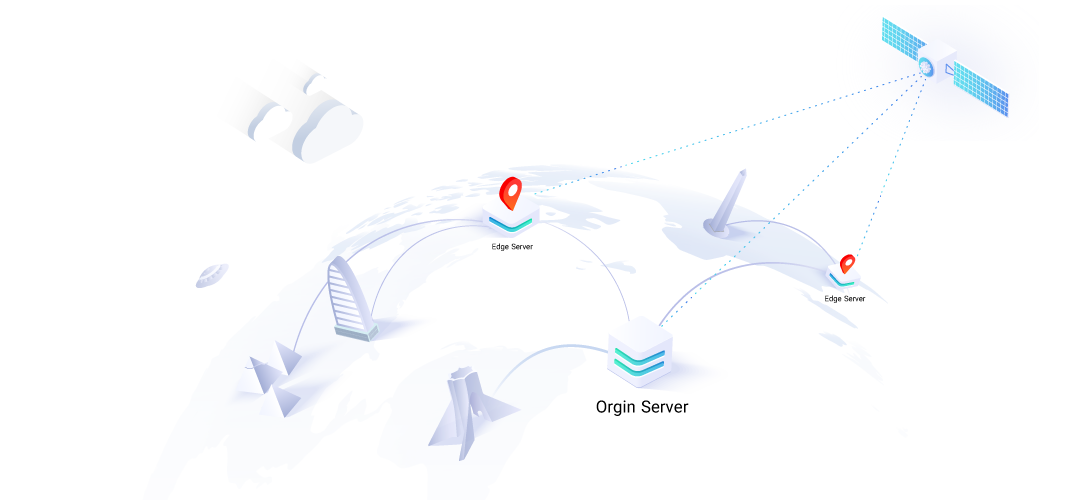

- استفاده از راهکارهای ابری امنیتی : ی اصلی ترین و موثرترین راه حلی که می تواند به کمک آن انواع حملات DDoS در لایه های مختلف شبکه را دفع کنید، استفاده از سرویس های امنیت ابری است.

راهکار میزبان کلود

برای دقع لحظه ای انواع حملات DDoS در لایه های 3، 4 و 7 شبکه می توانید از راهکارهای امنیت ابری میزبان کلود بهره مند شوید؛ یکی از سرویس های بی نقص میزبان کلود، ابزار مقابله حملات DDoS یا به اصطلاح DDoS Protection است که به شما اطمینان کامل را هدیه خواهد کرد. این سرویس قابلیت ها و ویژگی های بسیاری دارد که پیشنهاد می کنیم برای کسب اطلاعات بیشتر به صفحه امنیت ابری میزبان کلود مراجعه کنید.

در صورت داشتن هرگونه سوال در خصوص سرویس امنیت ابری میزبان کلود و یا نحوه پیاده سازی ابزارها، می توانید با کارشناسان ما تماس حاصل کنید.

همچنین برای خرید dns ابری یا خرید cdn نیز می توانید به صفحات میزبان کلود مراجعه نمایید.

جمع بندی

ممکن است افراد زیادی در حوزه فعالیت کسب و کار شما به دلایل مختلفی قصد از کار انداختن سرویس های شما را داشته باشند، و یا ممکن است هکر هایی به طور اتفاقی به سراغ وب اپلیکیشن شما آمده و خدمات شما را برای کاربران واقعی تان مسدود کنند.

راه های زیادی برای اعمال حملات وجود داشته و تا کنون راهکارهای بسیاری نیز برای پیش گیری و دفع این گونه حملات تعبیه شده؛ اما بهترین اقدام استفاده از سرویس امنیت ابری پیشرفته و مدرن و قابل اطمینان است که بدون درگیر شدن در پیچیدگی های فنی، بتوانید به سادگی از سرویس و کسب و کار خود محافظت کنید. امیدواریم این پست برای شما مفید واقع شده باشد.

.jpg)

ارائه دهنده خدمات زیرساخت یکپارچه ابری