Spoofing از لحاظ لغوی به معنای تقلید کردن، جعل کردن و کلاهبرداری است؛ اما در دنیای وب در واقع بر جعل کردن نقش کاربری دلالت دارد که می تواند نقش یک کاربر، دستگاه یا کلاینت در اینترنت را بازی کند. معمولاً از این تکنیک در حملات سایبری برای پنهان کردن مرجع ترافیک تهاجمی استفاده می شود.

متداول ترین انواع spoofing عبارتند از:

- DNS server spoofing: یک سرور DNS را برای ریدایرکت کردن یک نام دامنه به سمت آدرس IP دیگر، تغییر می دهد. معمولاً از این نوع برای تکثیر و پخش ویروس استفاده می کنند.

- ARP spoofing: از طریق پیغام های ARP جعلی ، آدرس MAC یک مجرم را به یک آدرس IP معتبر لینک می کند. این نوع معمولاً برای حملات منع سرویس یا DoS و Man in the middle مورد استفاده قرار می گیرد.

- IP Address spoofing: این کار IP اصلی مهاجم را پنهان کرده و غالباً در حملات DoS مورد استفاده قرار می گیرد.

منظور از IP address spoofing چیست؟

شبکه های کامپیوتری توسط تبادل بسته های داده های شبکه ای با یکدیگر ارتباط برقرار می کنند. هر کدام از این بسته ها دارای هدرهایی هستند که برای مسیردهی و اطمینان از تداوم انتقال مورد استفاده قرار می گیرند. یکی از این هدرها Source IP address یا آدرس IP مرجع است که نشان می دهد ارسال کننده بسته دارای چه آدرس IP ای است.

جعل یا Spoofing یک آدرس آی پی، عمل تحریف کردن محتوا در هدر source IP معمولاً از طریق استفاده از اعداد تصادفی است تا هم هویت ارسال کننده بسته پنهان بماند و هم یک حمله DDoS انعکاسی اجرا شود.

IP Spoofing یک ویژگی پیش فرض در اکثر حملات DDoS و Script attack است که آن را بخشی جدا ناپذیر از این حملات کرده است.

IP Address spoofing در حملات DDoS

IP address spoofing به دو دلیل در حملات DDoS مورد استفاده قرار می گیرد:

- پنهان کردن موقعیت دستگاه های بات نت ها

- پیاده سازی یک حمله انعکاسی.

پنهان سازی موقعیت دستگاه های بات نت

یک Botnet دسته از دستگاه های قربانی آلوده شده با malware یا بد افزار است که از راه دور توسط مهاجمین یا مجرمین سایبری بدون آگاهی مالکین دستگاه ها کنترل می شود.

این دستگاه ها می توانند به طور جمعی به یک دامنه یا سرور خاص دسترسی پیدا کنند که برای مهاجم منابع کافی برای پردازش و شبکه سازی در راستای اجرای یک traffic flood یا سیل ترافیکی را فراهم می کنند.

اینگونه سیل های ترافیکی به مجریان بات نت ها این امکان را می دهند تا ظرفیت منابع سرور مورد هدف خود را به حداکثر رسانده و باعث از کار افتادن و اشباع شبکه ای آن قربانی شوند.

بات نت ها معمولاً شامل دستگاه های تصادفی بوده (که در نقاط جغرافیایی مختلفی واقع شده اند) و یا کامپیوترهایی هستند که که درون یک شبکه آلوده قرار دارند (برای مثال یک پلتفرم هاستینگ هک شده).

با استفاده از آدرس های IP جعلی یا Spoof شده برای پنهان سازی هویت واقعی دستگاه های بات نت، مهاجمین درصددند تا :

- از شناسایی و احراز هویت آنها توسط مراجع قانونی و بازرسان سایبری جلوگیری کنند.

- از اطلاع رسانی سرورهای آلوده به مالکین دستگاه های درگیر در حمله جلوگیری کنند.

- از اسکریپت های امنیتی، دستگاه ها و سرویس هایی که از حملات DDoS جلوگیری می کنند، رد شوند. چراکه اغلب این سرویس ها شامل بلک لیستی از آدرس های IP مشکوک هستند.

منظور از حملات DDoS انعکاسی چیست؟

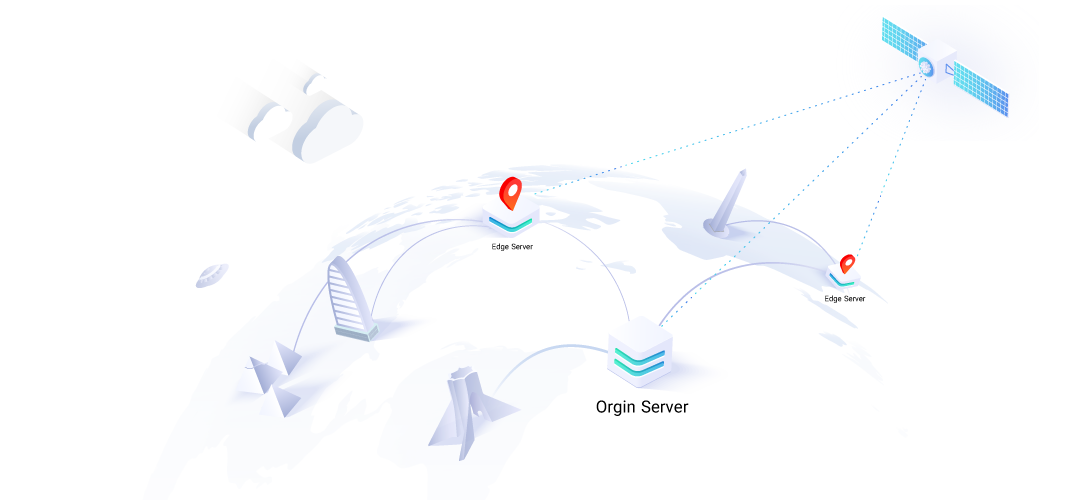

یک حمله reflected DDoS از IP spoofing برای ایجاد درخواست های جعلی استفاده می کند؛ که معمولاً خود را جای دستگاه هدف جای می زنند. به این ترتیب پاسخ ها را از میان سرورهای میانی محافظت شده عبور می دهند.

هدف مجرم بزرگ تر کردن خروجی ترافیک با استفاده از درخواست های کوچک تر است.

برخی از روش های reflected DDoS attacks رایج عبارتند از:

- DNS Amplification : هر درخواست یا جستجویی که از آدرس جعلی هدف نشات گیرد، به سمت چند DNS resolver نا امن ارسال می شود. هر درخواست 60 بایتی می تواند به یک پاسخ 4000 بایتی نیاز داشته باشد، که مهاجم را قادر می سازد تا خروجی ترافیک را تا 1:70 (70 برابر) بزرگ تر کند.

- Smurf attack: یک درخواست ICMP Echo از سمت آدرس جعلی هدف به سمت یک شبکه پخش میانی ارسال می شود؛ این کار هر دستگاهی که درون آن شبکه باشد را به پاسخ دهی ملزم می کند. درجه این بزرگنمایی به تعداد دستگاه هایی بستگی دارد که درخواست به سمت شان ارسال شده. برای مثال شبکه ای با 50 هاست متصل به بزرگنمایی حدوداً 1:50 یا 50 برابری، منتج خواهد شد.

- NTP amplification: یک درخواست get بالاسری یا monlist، شامل آدرس IP جعلی هدف، به سمت یک سرور NTP نا امن ارسال می شود. همانند DNS Amplification ، یک درخواست کوچک می تواند یک پاسخ بسیار بزرگتر را رقم زند، که نرخ حداکثر بزرگنمایی را به 1:200 (200 برابر) می رساند.

IP Address spoofing در حملات لایه اپلیکیشن

برای برقراری اتصالات در لایه اپلیکیشن، هاست و بازدیدکننده باید در یک فرآیند اعتبار سنجی دخیل شوند، که به آن TCP three-way handshake یا handshake سه مرحله ای TCP گویند.

این فرآیند شامل تبادل بسته های یکپارچه سازی (SYN) و تاییده (ACK) زیر می شود:

- بازدیدکننده یک بسته SYN را به سمت هاست ارسال می کند.

- هاست با SYN-ACK پاسخ می دهد.

- بازدیدکننده دریافت بسته SYN-ACK را با ارسال یک بسته ACK تایید می کند.

جعل IP مرجع مرحله سوم این فرآیند را غیر ممکن می سازد، چون بازدیدکننده را از دریافت پاسخ SYN-ACK منع می کند؛ در عوض این پاسخ به سمت آدرس IP جعلی یا Spoof شده ارسال می شود.

از آنجا که تمام حملات لایه اپلیکیشن بر اتصالات TCP و بسته شدن چرخه Handshake سه مرحله ای تکیه می کنند، تنها حملات DDoS لایه شبکه می توانند از آدرس های Spoof شده یا جعلی استفاده کنند.

IP Address spoofing در تجسس های امنیتی

در تجسس ها یا کندوکاو های امنیتی، داده های IP که از حملات لایه شبکه نشات گرفته باشند، برای شناسایی کشور مرجع مهاجمین مورد استفاده قرار می گیرند. IP Address spoofing می تواند این داده ها را غیر قابل اتکا کرده و این تجسس ها را نامعتبر کنند، چراکه هم آدرس های IP و هم موقعیت جغرافیایی ترافیک مخرب پنهان می شوند.

زمان مطالعه گزارشاتی که تنها بر داده های IP شبکه تکیه کنند، باید دقت داشت که از این محدودیت ها غافل نشد. برای مثال، گزارشی از یک ارائه دهنده سرویس های امنیتی که از حملات لایه اپلیکیشن محافظت نکند، نمی تواند برای شناسایی دقیق دستگاه های بات نت، قابل اتکا باشد. در نتیجه، هر تجسس امنیتی قابل اطمینان و کاملی در خصوص کشورهای بات نت های مرجع حمله، باید بر اساس داده های حملات لایه اپلیکیشن تهیه شده باشند.

چطور با spoof ها مقابله کنیم؟

روش های زیادی وجود دارند که می توانید به کمک شان spoof ها را شناسایی کرده و در مقابل آنها ایستادگی کنید. اکثر این روش ها به anti-spoofing معروف هستند.

Anti-spoofing در واقع مفهومی کلی از تکنولوژی های مختلف است که آدرس های مراجع جعلی، پیغام های جعلی، تماس ها و درخواست های fake را شناسایی و مسدود می کنند.

در ادامه به نحوه عملکرد anti-spoofing اشاره خواهیم کرد...

-

IP و DNS

پیامد جعل آدرس IP و حملات DoS Spoofing می تواند برای ارائه دهندگان سرویس ها، بسیار هزینه ساز و مخرب باشد.

اما بیش تر از این، می تواند به شهرت یک برند، اعتماد مشتریان و عملیات اجرایی سرویس آسیب وارد کند.

با فیلتر کردن بسته هایی که دارای آدرس IP مرجع نادرستی هستند، از ورود و خروج آنها در شبکه جلوگیری خواهید کرد. ابزارهایی برای محافظت از شما در برابر این جاعلان و دسترسی آنها به سرویس شما و داده های حساس مشتریان تان وجود دارند که حتماً توصیه می کنیم از آنها استفاده کنید.

-

ایمیل و شماره تماس

در کنار مسدود سازی ایمیل ها و شماره های جاعلان شناخته شده، راهکارهای anti-spoofing می توانند خطاها و هشدارهای اسپمی مشکوک را نیز برای شما فعال کنند تا به شما اجازه دهند پیغام ها یا کامنت های ناخواسته و مشکوک را مسدود و گزارش کنید.

-

زنده یا liveness

امروزه anti-spoofing در اکثر راهکارهای پیشرفته نظیر KYC,AML و شناسایی Liveness یا لایو بودن کاربر، مورد استفاده قرار می گیرد.

به کمک این تکنولوژی های مدرن می توانید با اعتبار سنجی چهره کاربر، هیچ گونه جعل هویتی را مجاز محسوب نکنید. این تکنولوژی از عمق و بافت تصویر برای شناسایی احساسات و حرکات ماهیچه ای طبیعی استفاده کرده و فرد واقعی را از غیر واقعی جدا می کند.

محافظت از حملات DDoS با کمک Anti-spoofing

همانطور که اشاره شد، IP Address spoofing معمولاً برای عبور از تنظیمات امنیتی ساده ای که تنها بر بلک لیست کردن IP تکیه می کنند، مورد استفاده قرار می گیرد. یعنی عمل مسدود کردن آدرس هایی که در گذشته درگیر یک حمله بوده اند.

برای جلوگیری از این مشکل، راهکارهای مدرن تدافعی، بر DPI یا Deep Packet Inspection (واکاوی عمیق بسته ها) تکیه می کنند؛ که بجای بررسی تنها آدرس IP مرجع، از تجزیه و تحلیل های جزئی هدرهای تمام بسته ها استفاده می کند.

به کمک DPI راهکارهای تدافعی قادر خواهند بود تا محتوای درون هدرهای بسته های مختلف را از جهات مختلف واکاوی کرده و از معیارهای دیگر نیز برای شناسایی و فیلتر کردن ترافیک مخرب استفاده کنند.

برای مثال، یک سرویس جلوگیری از حملات، می تواند برای رصد یک جریان ترافیکی DDoS از تکنولوژی DPI بهره گرفته و بسته هایی که TTL و هدرهای Total length مشکوکی داشته و با الگوی نرمال هم خوانی ندارند، را درون ریزی کند. با ردیابی این ترافیک های غیرعادی کوچک، چنین سرویسی می تواند یک پروفایل کامل از بسته مهاجم تهیه کرده و از آن برای جدا کردن ترافیک مخرب از ترافیک سالم استفاده کند.

تنها نقطه ضعف DPI این است که فرآیندش به منابع زیادی نیاز دارد. زمانی که این اقدام را در وسعت بزرگ تری اجرا کنید، به خصوص در زمان های وقوع یک حمله DDoS، DPI می تواند عملکرد شما را تضعیف کند، شاید برخی اوقات شبکه محافظت شده و امن را نیز در پاسخ گویی ناتوان سازد.

راهکار میزبان کلود

امروزه با پیشرفت های روز افزون تکنولوژی، مجرمین سایبری و مهاجین نیز دانش و ابزارهای خود را ارتقا داده و از روش های گوناگونی برای دستیابی به اهداف مخرب شان استفاده می کنند. برای جلوگیری از انواع حملات سایبری در لایه های مختلف می توانید از سرویس های امنیت ابری میزبان کلود بهره گیرید.

سرویس های امنیت ابری میزبان کلود طوری طراحی شده اند تا برای شما بالاترین سطح امنیت در تمام سطوح از لایه شبکه تا لایه اپلیکیشن را فراهم کنند. با کمک سرویس هایی نظیر ddos protection ، WAF، فایروال، rate limiting و ... می توانید انواع حملات DDoS را در لحظه دفع کرده و از افت عملکرد و آسیب رسانی به ترافیک سالم سایت یا اپلیکیشن خود جلوگیری کنید.

پیشنهاد می کنیم حتماً به صفحه خرید سرویس CDN ابری میزبان کلود مراجعه کرده و با قابلیت ها و ویژگی های منحصر به فرد این سیستم پیشرفته بیشتر آشنا شوید. در صورت داشتن هر گونه سوال یا نیاز به دریافت پشتیبانی در خصوص راه اندازی این سرویس های پشیرفته امنیتی می توانید با کارشناسان ما در تماس باشید.

جمع بندی

یکی از اصلی ترین دغدغه های صاحبین کسب و کارهای کوچک و بزرگ، از کار افتادگی سرویس و اشباع منابع به دلیل ناتوانی در دفع حملات امنیتی است. حملات امنیتی نظیر DDoS و حملات لایه اپلیکیشن می توانند به دلایل و اهداف مخرب مختلفی به سمت سایت یا سرویس شما کشیده شوند. توانایی شما در مقابله با آنها می تواند یک عامل موثر در رشد کسب و کار و یک مزیت رقابتی قدرتمند به شمار آید.

ممکن است هکرها از ترفندهای مدرن تری نظیر IP Address spoofing برای پنهان سازی هویت خود و دستگاه های قربانی درگیر در حمله استفاده کنند؛ اما به کمک راهکارهایی که در این مطلب ارائه شدند، می توانید در مقابل این حملات نیز مقاوم باشید. امیدواریم این مطلب برای شما مفید واقع شده باشد.

.jpg)

ارائه دهنده خدمات زیرساخت یکپارچه ابری